Identifique

vulnerabilidades reais

antes que elas sejam

exploradas

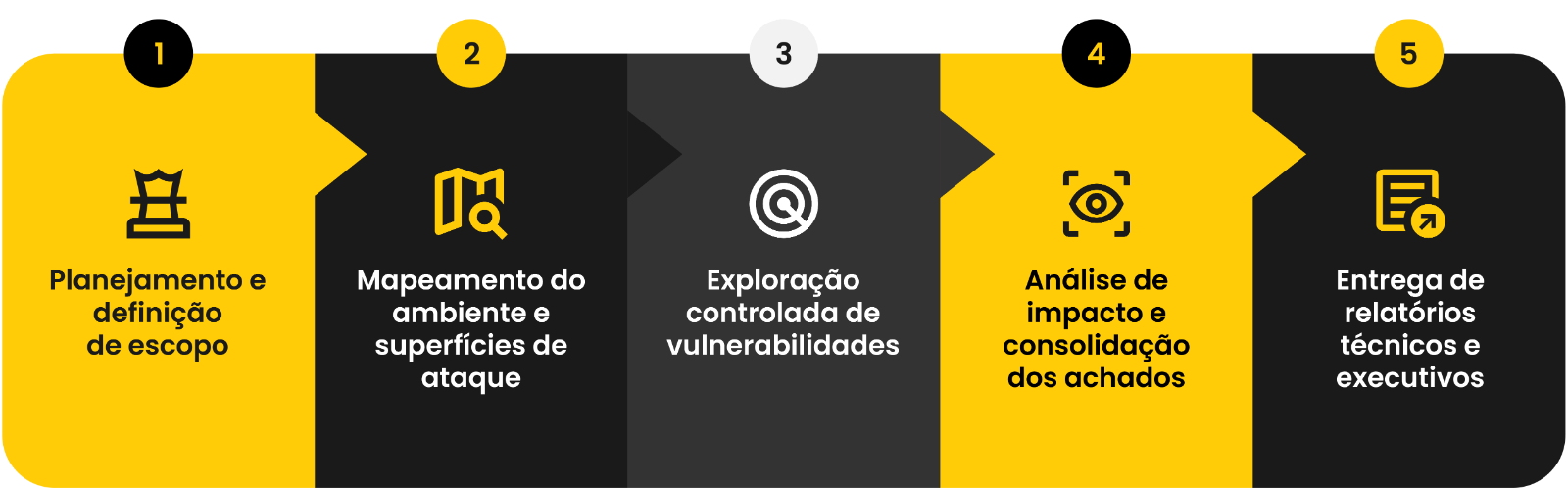

O Pentest da Cipher simula ataques reais para identificar

vulnerabilidades que podem ser exploradas na prática e mostrar

o impacto real desses riscos para o seu negócio.